Trollado

quinta-feira, 31 de dezembro de 2015

sábado, 5 de dezembro de 2015

segunda-feira, 16 de novembro de 2015

sexta-feira, 6 de novembro de 2015

Comprou mesa no eBay mas recebeu 150 peixes vivos

Becky Smith, de Londres, Inglaterra, nem queria acreditar quando recebeu em casa duas caixas com 150 peixes vivos, em vez do conjunto de mesa e cadeiras que comprou online.

Um conjunto de mesa preta de vidro e seis cadeiras, comprado na internet através do site eBay, por 185 libras (261 euros). Esta foi a compra feita por Becky Smith, de 21 anos. Mas não foi o que recebeu em casa.

Na sua morada, em Harold Hill, Londres, foram entregues duas caixas que tinham no interior 40 sacos de plástico com água e 150 peixes tropicais vivos.

A reação de choque ao receber a "encomenda" foi filmada pela amiga Jacqueline Johnson, que a divulgou na sua página de Facebook na quarta-feira. Em menos de um dia registou perto de quatro milhões de visualizações.

Um conjunto de mesa preta de vidro e seis cadeiras, comprado na internet através do site eBay, por 185 libras (261 euros). Esta foi a compra feita por Becky Smith, de 21 anos. Mas não foi o que recebeu em casa.

Na sua morada, em Harold Hill, Londres, foram entregues duas caixas que tinham no interior 40 sacos de plástico com água e 150 peixes tropicais vivos.

A reação de choque ao receber a "encomenda" foi filmada pela amiga Jacqueline Johnson, que a divulgou na sua página de Facebook na quarta-feira. Em menos de um dia registou perto de quatro milhões de visualizações.

"O que é que vou fazer? Eu paguei uma mesa e não peixes", refere Becky, enquanto exibe à amiga os sacos com os peixes dourados.

Num dos muitos comentários ao vídeo, Danielle Challinor, amiga de Becky e Jacqueline, escreveu: "Não me ria assim há muito tempo. Acho que devias fazer nova encomenda ao eBay, talvez recebas um tanque para peixes".

Em declarações citadas esta quinta-feira pelo "Daily Mail", Becky indicou que afinal o destinatário dos peixes era uma loja de animais próxima e que a sua mesa e cadeiras foram entregues cerca de meia hora mais tarde.

Fonte: http://www.jn.pt/PaginaInicial/Mundo/MundoInsolito/Interior.aspx?content_id=4871365&page=-1

quinta-feira, 5 de novembro de 2015

O homem que mordeu um Cão

Um homem foi acusado de ter mordido o cão da mãe e de provocar graves lesões ao animal. O incidente ocorreu em Florida - Estados Unidos

David Etzel,

de 37 anos, enfrenta pelo menos um ano de prisão por crueldade animal. O

tribunal demorou menos de meia hora a declará-lo culpado, na

terça-feira passada.

Michele

Etzel, a mãe de David, disse às autoridades que o filho estava

embriagado quando começou a provocar o seu cão. O animal acabou por

morder o homem, em resposta à provocação.

David retaliou o ataque

mordendo o cão. O homem ainda causou graves lesões ao animal, cujos

veterinários compararam a um atropelamento ou ataque de outros cães.

Um dos olhos de Cujo foi gravemente afetado e o cão nunca mais recuperará essa vista.

A

mãe de David disse, em tribunal, que o filho tem problemas com o álcool

e dificuldades em controlar a raiva. "Estou feliz que ele seja

responsabilizado por aquilo que fez ao meu cão. Ele precisa de

tratamento", acrescentou Michele Etzel.

O cão, chamado Cujo, é da

raça Shih Tzu e pertence à mãe do agressor. O incidente aconteceu em

Florida, EUA, e o ataque foi relatado, pela primeira vez, no passado mês

de Abril.

Fonte: http://www.jn.pt/PaginaInicial/Mundo/MundoInsolito/Interior.aspx?content_id=4869424

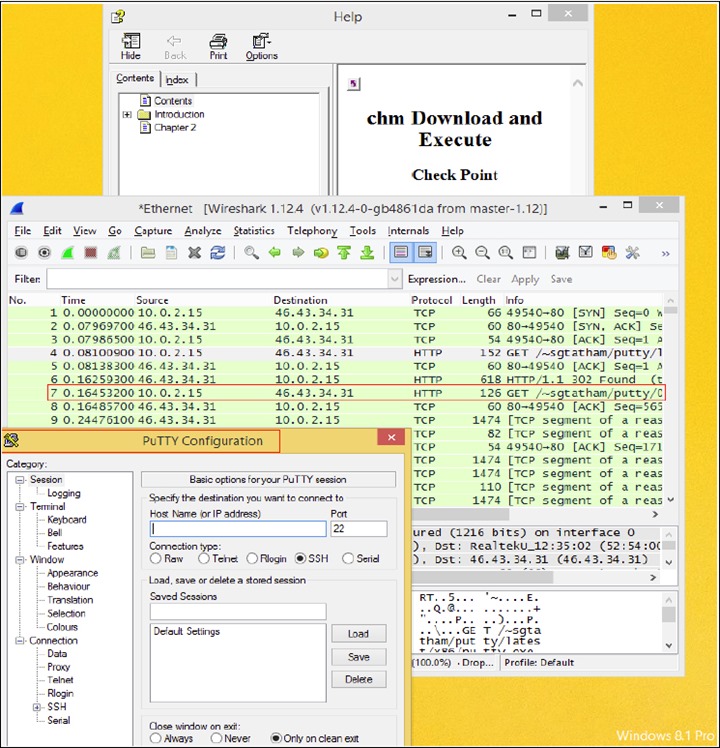

Até ao momento já vai em 90 o número de sites piratas bloqueados em Portugal

Este resumo não está disponível.

Clique aqui para ver a mensagem.

quarta-feira, 4 de novembro de 2015

Comprou um laptop no eBay e recebeu uma fotocópia

Paulo de 38 anos, foi vítima de um golpe, depois de vencer o leilão para um MacBook da Apple

A sua oferta para vencer foi 300 €, e adquiriu uma máquina cujo preço de mercado pode valer até 3.500€ novos.

Mas, curiosamente para Paulo, tudo foi como um conto de fadas. Ansioso para começar sua nova aquisição, a surpresa foi observar que a caixa que contém o produto, tinha dentro de si uma fotocópia em preto e branco.

"Eu vi ao anúncio e a classificação do vendedor " "Eu já era membro durante vários anos, de modo que não havia nada a suspeitar." "Eu estava animado para ganhar o leilão e apenas pensei:. Eu tenho um laptop trabalhar" "

" Um porta-voz do eBay, disse: "Estamos muito tristes de ouvir a experiência fora do comum . Vamos garantir o reembolso mais rapidamente possível e investigar as circunstâncias da venda. " "EBay aborda as questões de fraude de uma forma bastante seria.

Fonte: http://www.selecaodnoticias.com/2015/05/comprou-um-laptop-no-ebay-e-recebeu-uma.html

sexta-feira, 31 de julho de 2015

Gesto obsceno de futebolista português vale 100 mil euros de multa

O gesto do dedo médio em riste com que o futebolista Paulo Machado brindou na terça-feira os adeptos do seu Dínamo de Zagreb vai custar-lhe 100 mil euros de multa, embora o português vá permanecer no campeão croata.

"Alegra-nos que depois da sanção pelo seu gesto irracional, Paulo Machado continue no clube, pois trata-se de um futebolista que dá sempre tudo em campo e que é muito querido pelos seus colegas, principalmente pelo seu sentido de humor", disse o treinador, Zoran Mamic.

Aos 65 minutos do jogo da terceira pré-eliminatória da Liga dos Campeões frente aos noruegueses do Molde, Paulo Machado foi substituído, momento em que foi apupado por vários adeptos: respondeu com o gesto obsceno, que repetiu já fora do terreno de jogo, altura em que a equipa de arbitragem se apercebeu do sucedido e o expulsou com vermelho direto.

"Cometi um grande erro e gostaria de pedir desculpas aos fãs, ao presidente, treinador, a toda a equipa e minha família. Foi um momento mau. Faço notar que me arrependo e vou mostrar em campo o quanto respeito os adeptos do Dínamo", disse Machado.

Paulo Machado foi suspenso na quarta-feira por tempo indeterminado e o treinador revelou que a multa de 100.000 euros é destinada a fins de solidariedade.

"Vai continuar cá assumindo as consequências dos seus atos. Toda a equipa quer que fique, mas é claro que vai ser punido pelos danos causados à equipa e a si próprio", completou o treinador.

Fonte: http://www.jn.pt/PaginaInicial/Desporto/Interior.aspx?content_id=4709647

terça-feira, 28 de julho de 2015

quinta-feira, 11 de junho de 2015

Hackers podem remotamente matar qualquer paciente internado

O crescente alarme mundial diante do risco de que hackers consigam hackear bombas de infusão de pacientes hospitalares e alterar as doses de drogas, provocando a morte do paciente. O especialista em segurança Billy Rios afirma que essa possibilidade "está ao alcance de todos" e que "é apenas uma questão de tempo até que alguém saiba como fazer."

O crescente alarme mundial diante do risco de que hackers consigam hackear bombas de infusão de pacientes hospitalares e alterar as doses de drogas, provocando a morte do paciente. O especialista em segurança Billy Rios afirma que essa possibilidade "está ao alcance de todos" e que "é apenas uma questão de tempo até que alguém saiba como fazer." No início deste ano, o especialista em segurança cibernética Billy Rios testou várias bombas do fabricante norte-americano de injetáveis genéricos Hospira, que oferece seus produtos para mais de 400.000 hospitais em todo o mundo. O que ele encontrou foi alarmante: um hacker pode alterar remotamente o 'firmware' desses dispositivos e administrar uma dose fatal da droga a vontade.

"É aberto a qualquer pessoa, é apenas uma questão de tempo antes que alguém aprenda a fazê-lo", diz o especialista a RT, que explica que as bombas de infusão nos hospitais, dispositivos que atendam o objetivo de eliminar possíveis erros humanos na administração crônica das drogas, são realmente "meros computadores" conectados as redes sem fio do centro médico.

De acordo com Rios, a única coisa que você precisa é o conhecimento básico de eletrônica e acesso à rede hospitalar que está ligado à bomba de infusão. Isto significa que qualquer pessoa que tenha acessado a Internet do hospital poderia causar sérios danos "atualizando o 'software' principal da bomba".

O especialista diz que “quando alguém aprender como fazer pode dirigir as suas próprias instruções para a bomba e fazer coisas para as quais este não foi concebido” como manipular a “biblioteca da droga”, um banco de dados contendo informações sobre drogas e dosagens.

Rios revela que estas “bibliotecas de drogas” não têm que ser autenticadas nem levar a uma assinatura digital. Isto significa que um impostor poderia substituir a biblioteca local, por outra criada por ele e remotamente alterar a dosagem de um paciente.

Fonte: http://www.ultimosacontecimentos.com.br/ultimas-noticias/hackers-poderiam-remotamente-matar-qualquer-paciente-internado.html

sexta-feira, 5 de junho de 2015

Estados Unidos investigam possível papel da China em ataque a computadores do governo norte-americano

Hackers invadiram computadores do governo dos EUA, possivelmente comprometendo dados pessoais de quatro milhões de actuais e ex-funcionários federais, e os investigadores estão agora a tentar apurar se os culpados estão localizados na China, disseram autoridades norte-americanas.

Investigadores relacionaram a invasão com roubos passados de dados da Anthem, a segunda maior seguradora de saúde dos Estados Unidos, e da Premera Blue Cross, fornecedora de serviços médicos.

Investigadores relacionaram a invasão com roubos passados de dados da Anthem, a segunda maior seguradora de saúde dos Estados Unidos, e da Premera Blue Cross, fornecedora de serviços médicos. Na mais recente de uma série de invasões aos sistemas tecnológicos de agências norte-americanas, a Agência do Departamento Pessoal sofreu o que parece ter sido a maior fuga de informações de funcionários do governo. O órgão é responsável por dados e informações de segurança dos funcionários.

Uma fonte das forças de segurança dos EUA disse que «uma entidade ou governo estrangeiro» era suspeito de estar por trás do ciberataque. Autoridades estavam a analisar a possibilidade de ligação da China, de acordo com uma fonte próxima ao caso.

Um porta-voz do Ministério dos Negócios Estrangeiros da China disse que acusações desse tipo têm sido frequentes e são irresponsáveis.

Fonte: http://diariodigital.sapo.pt/news.asp?id_news=776322

quarta-feira, 3 de junho de 2015

Mac tem falha de segurança que permite invasão no modo de suspensão

Uma falha no Mac,

presente no software que gerencia o modo de suspensão, pode permitir

que invasores injetem códigos maliciosos e comprometam o sistema da Apple. O problema afeta versões mais antigas do computador e envolve bugs presentes no Safari e outros navegadores da Internet.

Mac travou?

Veja o que fazer para reiniciar

Mac pode ficar vulnerável em modo suspensão; fique ligado

(Foto: Foto Divulgação/Apple)

A

vulnerabilidade foi descoberta por um pesquisador e divulgada na

sexta-feira (29). O código afetado fica na BIOS, uma parte da memória

que normalmente só pode ser lida e não modificada. Porém, quando o Mac

sai do estado de suspensão, a falha permite que este código seja

modificado.

O sistema possui uma proteção contra este tipo de

invasão, chamada FLOCKDN, mas por algum motivo não descoberto este

sistema é desativado quando o Mac sai do modo de suspensão. Para se

aproveitar desta falha, os atacantes devem injetar o código malicioso,

conhecido como rootkit, através de outros bugs, que vai esperar no

sistema até que o computador seja ligado e o problema possa ser

explorado.

As consequências do ataque podem variar, incluindo a instalação de

programas de monitoramento ou que modifiquem as configurações do sistema

sem que o usuário saiba. Como o código malicioso está instalado em uma

área na qual ele não deveria ter acesso, a detecção e a remoção ficam

mais difíceis, pois o rootkit pode sobreviver até mesmo a formatação do

sistema.

Quais são as vantagens do Mac OS sobre o Windows? Comente no Fórum do TechTudo!

O golpe foi bem sucedido em um MacBook Pro Retina, um MacBook Pro 8.2 e um MacBook Air.

É provável que qualquer hardware mais antigo que estes modelos também

esteja vulnerável. As versões mais recentes, entretanto, são imunes ao

problema, o que indica que a Apple corrigiu o problema, ainda que

acidentalmente.

A má notícia é que não existe uma forma de

corrigir o bug sem um patch oficial e a única defesa possível para

usuários de Mac é evitar usar o modo de suspensão quando possível. Por

outro lado, esse ataque é difícil de ser usado em larga escada e

provavelmente só será usado para infectar usuários específicos.

sexta-feira, 29 de maio de 2015

Exército de hackers da Coréia do Norte "poderia matar pessoas e destruir cidades",diz desertor que os treinou

Milhares de hackers militares na Coreia do Norte poderiam lançar ataques cibernéticos que poderiam "matar pessoas e destruir cidades", um desertor, alertou.

Milhares de hackers militares na Coreia do Norte poderiam lançar ataques cibernéticos que poderiam "matar pessoas e destruir cidades", um desertor, alertou. Professor Kim Heung-Kwang viu seus alunos mais brilhantes de computação escolhidos para o121 Bureau para se tornar "guerreiros cibernéticos" para Kim Jong-un, antes que ele fugiu do país em 2004.

"O tamanho da agência de cyber-ataque aumentou significativamente, e agora tem cerca de 6.000 pessoas", disse à BBC Click. Kim Heung-Kwang, líder de um grupo de 'desertores de Seul chamado Intelectuais da-Solidariedade da Coreia do Norte, Kim Heung Kwang ensinou estudantes que foram escolhidos para a unidade de guerra cibernética de Kim Jong-un

"A razão pela qual a Coréia do Norte vem ameaçando outros países é demonstrar que a Coréia do Norte tem capacidade de guerra cibernética.

"Os ciber-ataques poderiam ter impactos semelhantes aos ataques militares, matando pessoas e destruindo cidades."

Professor Kim, que ensinou na Universidade Hamheung de Tecnologia de Computador , acredita que hackers estão construindo o malware baseado no ataque "Stuxnet" em centrífugas nucleares iranianas, o que foi atribuído para os EUA e Israel.

Embora a ameaça é teórica, até 20 por cento do orçamento militar da Coréia do Norte é acreditado para entrar em operações on-line.

O governo rejeitou as acusações de que ele estava por trás do ataque ano passado a Sony Pictures hackear como "difamação infundada", mas elogiou o ataque como um "ato justo".

Ele atrasou o lançamento de The Interview, oferecendo uma tomada em comédia sobre o assassinato fictício de Kim.

Ataques conhecidos têm como alvo infra-estrutura sul-coreano e Seul acusa seu vizinho do norte por um corte em uma hidrelétrica e usina de energia nuclear no início deste ano. Em seu pré-natal briefing, Barack Obama advertiu a Coréia do Norte poderá enfrentar retaliação ao longo de um ataque cibernético a Sony Pictures e prometeu não se curvar à ditadores, como um enviado para Pyongyang negou envolvimento .

O aviso vem como um instituto de pesquisa americano disse imagens de satélite mostraram construção nova e significativa no principal local de lançamento do foguete da Coreia do Norte para um possível programa espacial.

O estado secreto foi proibido de lançar foguetes ou tecnologia que poderia lançar mísseis balísticos pelo Conselho de Segurança da ONU, mas Kim declarados neste mês que seu programa espacial "nunca pode ser abandonado".

Pyongyang diz trabalhar no local de lançamento de Sohae, e quem criticou seu primeiro foguete ao espaço, em Dezembro de 2012, diz ser pacífico.

Em Seul na quarta-feira, os enviados nucleares da Coreia do Sul, dos EUA e do Japão exortaaram Pyongyang a se envolver em negociações sérias sobre suas armas nucleares.

Reportagem adicional de AP

Fonte: http://www.independent.co.uk

quinta-feira, 28 de maio de 2015

Análise de crânio revela assassínio brutal há 430 mil anos

Até naquela época já havia trollada violenta !

Agora que os assassinos também estão mortos,é só descobrir onde estão sepultados e metê-los no cadeia :P

Agora que os assassinos também estão mortos,é só descobrir onde estão sepultados e metê-los no cadeia :P

Uma caverna no norte de Espanha, que há anos está a ser estudada por arqueólogos, pode ter sido palco de um crime. Mais precisamente, de um assassínio acontecido há 430 mil anos.

Um grupo de cientistas espanhóis, norte-americanos e chineses estudou dois ferimentos no crânio de um ancestral encontrado na Sima de los Huesos (na Serra de Atapuerca) e concluiu que ele foi assassinado por outro hominídeo.

Um grupo de cientistas espanhóis, norte-americanos e chineses estudou dois ferimentos no crânio de um ancestral encontrado na Sima de los Huesos (na Serra de Atapuerca) e concluiu que ele foi assassinado por outro hominídeo.

Segundo a pesquisa, o tipo, a posição das fraturas e o facto de serem quase idênticas sugerem que estas «foram produzidas pelo mesmo objecto num conflito interpessoal com vários ataques».

Como ambas as fraturas eram potencialmente fatais, os investigadores concluíram que a presença destas indica que havia a intenção de matar e que essa descoberta mostra que a violência letal interpessoal é um comportamento humano ancestral.

Os cientistas afirmam que o estudo traz evidências assustadoras de que a violência era parte intrínseca da cultura humana nos seus primórdios.

Afirmam ainda que a violência interpessoal (letal ou não letal) na pré-história é como uma janela das relações humanas no passado e que a disputa pode ter ocorrido por factores como competição por recursos escassos ou defesa de território.

Publicada na revista científica PLOS One, o estudo «Lethal Interpersonal Violence in the Middle Pleistocene» (Violência interpessoal legal no Pleistoceno Médio) traz as tomografias do crânio que foram usadas pelos pesquisadores.

«Não há sinais de que as fraturas cicatrizaram e o ângulo dos ferimentos indica que foram feitos quando o osso ainda estava fresco (ou seja, de um humano vivo), o que nos leva a acreditar em assassínio», afirmou Rolf Quam, da universidade americana de Binghamton, em entrevista à rádio NPR.

A pesquisa também traz luz sobre como os hominídeos da época (período Pleistoceno, entre 2.588 milhões e 11,5 mil anos atrás) enterravam os seus mortos.

Os cientistas afirmam que parte da caverna poderia ter sido usado como depósito para cadáveres, no que pode ser considerado um dos primeiros indícios já registados sobre o comportamento funerário dos nossos primeiros ancestrais.

A antropóloga Debra Martin, da Universidade de Nevada, é especialista em culturas pré-históricas, incluindo violência.

«Os resultados são muito convincentes. Acredito que quanto mais pesquisarmos e obtivermos evidências forenses como estas, mais vamos comprovar que a violência é algo que está entre nós desde que a cultura em si tem estado entre nós.»

Fonte: http://diariodigital.sapo.pt/news.asp?id_news=775118

quarta-feira, 27 de maio de 2015

Hackers conseguem acessar dados de 100 mil norte-americanos

Um grupo de hackers conseguiu acessar ilegalmente os dados fiscais de mais de 100 mil contribuintes norte-americanos nos últimos quatro meses, informou hoje (27) o comissário do Serviço de Arrecadação de Impostos do país, John Koskinen.

Um grupo de hackers conseguiu acessar ilegalmente os dados fiscais de mais de 100 mil contribuintes norte-americanos nos últimos quatro meses, informou hoje (27) o comissário do Serviço de Arrecadação de Impostos do país, John Koskinen.

Durante coletiva de imprensa, Koskinen revelou que os piratas cibernéticos tiveram acesso às informações de contribuintes por meio do aplicativo Get Transcript entre os meses de fevereiro e maio. Das mais de 200 mil tentativas dos hackers, cerca da metade foi bem-sucedida.

As autoridades norte-americanas não disponibilizaram informações sobre quem são os autores do roubo de dados, que está sendo investigado criminalmente.

O governo dos Estados Unidos destacou que os autores da ação possuíam informação prévia dos contribuintes que possivelmente foram obtidas nas redes sociais e garantiu que vai notificar via postal todos os afetados.

Fonte: http://exame.abril.com.br/economia/noticias/hackers-conseguem-acessar-dados-de-100-mil-norte-americanos

terça-feira, 26 de maio de 2015

'Um parasita estava comendo meu olho'

Ai esses parasitas tarados que gostam de sacanear o...Olhinho das mulheres à traíção ;)

O tratamento da doença é intensivo. Jessica conta que precisava pingar colírio no olho a cada 30 minutos. "Tinha que fazer isso dia e noite por quatro dias. Isso significa, claro, que eu não podia dormir", afirmou.

A ceratite é uma infecção na córnea, a chamada "janela" na frente dos olhos. É causada por um parasita unicelular que pode gerar um dano permanente na visão e até mesmo a cegueira.

As lentes de contato são uma opção comum – e muitas vezes estética - para quem tem problemas de vista. Mas é preciso tomar bastante cuidado, porque elas podem ser transmissoras de doenças. Bactérias, fungos e outros microorganismos podem aderir às lentes causando dor, irritação e até infecções graves, como a ceratite.

Britânica Jessica Greaney usava lentes de contato e pegou ceratite, uma infecção crônica rara que pode até causar cegueira.

Quando Jessica Greaney marcou o médico pela primeira vez após os

incômodos que vinha sentindo no olho, ela achava que estava apenas com

mais uma infecção comum. Até então, ela não fazia ideia de que um

parasita havia se hospedado em sua córnea e que as consequências disso

seriam piores do que ela poderia imaginar.

Os sintomas foram piorando e os próprios amigos dela decidiram levá-la

para o hospital para ver o que seria. O primeiro diagnóstico foi uma

úlcera.

"Eu sentia como se houvesse algo no meu olho, porque ele ficava fechando toda hora", contou a jovem de 19 anos.

Uma semana depois do tratamento para a úlcera no olho, ela fez novos

exames, e os médicos identificaram o problema real. Jéssica estava com

ceratite, uma doença causada pelo protozoário parasita Acanthamoeba

Keratitis.

"Eles disseram que eu precisava ser internada na hora", contou.

A ceratite não é uma doença muito comum e foi descoberta recentemente –

no Brasil, os primeiros casos são de 1988. Ela acontece mais com

pessoas que utilizam lentes de contato, caso de Jessica. No Reino Unido,

um em cada 50 mil usuários de lentes são infectados com esse

protozoário a cada ano.

Tratamento

O tratamento da doença é intensivo. Jessica conta que precisava pingar colírio no olho a cada 30 minutos. "Tinha que fazer isso dia e noite por quatro dias. Isso significa, claro, que eu não podia dormir", afirmou.

Com isso, o cansaço foi inevitável e Jessica quase não tinha forças

para fazer nada. "Quatro noites sem dormir parece uma tortura e

realmente é. Mas tive que superar."

"Houve um momento que eu perguntei para o médico se eu iria melhorar um

dia, mas foi realmente difícil para eles dizerem. Eles explicaram que

era uma infecção crônica rara. Eu lembro de olhar por aquele olho e não

ver nada, estava tudo embaçado", descreve.

Jessica conta que podia apenas ver as cores, mas não conseguia

distinguir as coisas com o olho infeccionado. Apesar de o tratamento ter

sido difícil, a jovem diz que seguiu tudo à risca com medo de não

voltar mais a enxergar por aquele olho.

"É complicado, mas vale a pena no fim, porque eu prefiro passar quatro

noites sem conseguir dormir do que não enxergar pelo resto da minha

vida."

Jessica após passar por tratamento intensivo e deixar o hospital (Foto: Arquivo Pessoal)

Segundo Jessica, a infecção é mais comum para pessoas que usam lentes

porque o protozoário fica na água e, quando você põe a lente na água e

depois no olho, ele se hospeda ali.

"Quando você coloca a lente, o parasita fica ali e começa a 'comer' seu olho. Isso é o que causa a dor", conta.

"Eu era muito cuidadosa com minhas lentes, meus amigos até tiravam

sarro de mim por ser exagerada quanto à limpeza delas. Mas eu as deixava

na pia no meu quarto."

"Eu sei que muitas pessoas têm o costume de tomar banho ou nadar com a lente. Mas realmente não vale a pena", aconselha.

Depois dos quatro dias mais rígidos de tratamento, Jessica melhorou.

Ela não sente mais dores e enxerga bem, mas ainda precisa passar

bastante colírio ao longo do dia.

"Passo colírio 20 vezes ao dia agora. Parece muito, mas é bem menos do que eu precisava passar antes."

Infecção

A ceratite é uma infecção na córnea, a chamada "janela" na frente dos olhos. É causada por um parasita unicelular que pode gerar um dano permanente na visão e até mesmo a cegueira.

Sem contato com os olhos, o Acanthamoeba Keratitis é inofensivo para

humanos. Mas ele pode se hospedar nas pessoas quando lavamos os olhos

(ou as lentes), quando nadamos ou bebemos água.

O problema é que o diagnóstico da doença às vezes é difícil porque ela pode ser confundia com outros tipos de infecção.

Cuidados

As lentes de contato são uma opção comum – e muitas vezes estética - para quem tem problemas de vista. Mas é preciso tomar bastante cuidado, porque elas podem ser transmissoras de doenças. Bactérias, fungos e outros microorganismos podem aderir às lentes causando dor, irritação e até infecções graves, como a ceratite.

Para evitar problemas, médicos aconselham alguns cuidados básicos. Não

dormir de lentes, por exemplo, já que elas não foram desenhadas para

isso e o uso prolongado pode maltratar a córnea.

Tomar banho ou nadar com as lentes também não é aconselhável – e um dos

grandes motivos para se evitar isso é justamente a infecção causada

pelo Acanthamoeba Keratitis.

Além disso, os cuidados com a limpeza da lente de contato também são

importantes. Para desinfetá-las, é bom deixá-las armazenadas de molho em

uma solução especial - e nunca reutilizar a solução desinfectante. É

importante também cuidar da caixa onde você guarda as lentes, lavá-la

todos os dias e secá-la depois, além de trocá-la periodicamente. Além

disso, sempre lavar muito bem as mãos e enxaguá-las antes de manusear as

lentes.

Fonte: http://g1.globo.com/ciencia-e-saude/noticia/2015/05/um-parasita-estava-comendo-meu-olho.html

sábado, 23 de maio de 2015

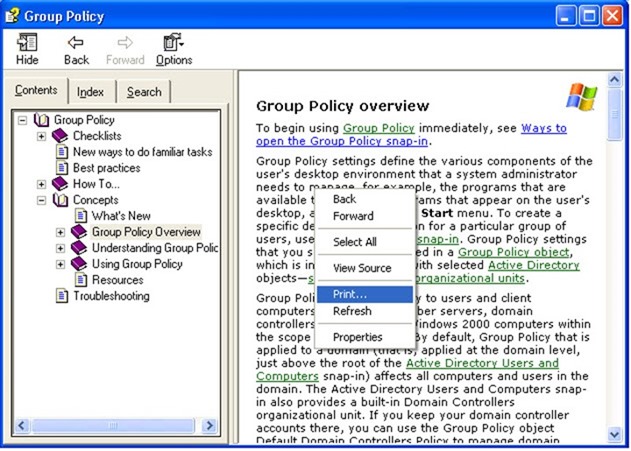

Ficheiros de Ajuda da Microsoft usados para distribuir malware

O Grupo de Investigação de Vulnerabilidades e Malware da CheckPoint

descobriu recentemente que os ficheiros de ajuda da Microsoft (CHM)

estão a ser usados actualmente pelos cibercriminosos para passar

software malicioso aos utilizadores, de um modo dificilmente detectável

pelos antivírus.

O Grupo de Investigação de Vulnerabilidades e Malware da CheckPoint

descobriu recentemente que os ficheiros de ajuda da Microsoft (CHM)

estão a ser usados actualmente pelos cibercriminosos para passar

software malicioso aos utilizadores, de um modo dificilmente detectável

pelos antivírus.

Oded Vanunu, responsável pelo Grupo de Investigação da Check Point

refere que «Os ficheiros CHM são normalmente usados como software

documental e como ajuda tutorial. Já que o seu uso é muito comum, também

é pouco provável que os utilizadores suspeitem desta ajuda online».

O Microsoft Compiled HTML Help é um formato de ajuda proprietário que

consiste numa colecção de páginas HTML, assim como numa série de

ferramentas de indexação e navegação. Estes ficheiros são comprimidos e

instalados num formato binário com a extensão CHM (HTML compilado).

Os investigadores descobriram que os ficheiros CHM se podem utilizar

para executar código malicioso num computador que funcione com Microsoft

Windows Vista ou superior.

De acordo com a investigação, quando um utilizador arranca um

ficheiro de ajuda da Microsoft infectado, inicia-se um pedido de

descarga e execução da peça de malware.

Nas amostras capturadas, a carga maliciosa tinha o nome de PuTTY, uma

ferramenta de rede muito popular que suporta protocolos SSH e Telnet, e

que permite ligações remotas. Recentemente foi também descoberta uma

versão maliciosa do Putty – saber mais aqui.

O Grupo de Investigação da Check Point descobriu que os

cibercriminosos que estão por detrás desta técnica utilizam, para a

propagação do malware, campanhas de ataque através das redes sociais e

do spam.

Fonte: http://pplware.sapo.pt/informacao/ficheiros-de-ajuda-da-microsoft-usados-para-distribuir-malware/

Jogo goza com prisão do ex Primeiro Ministro Sócrates

Uma empresa de Barcelos criou uma aplicação para telemóvel inspirado na prisão de José Sócrates. O jogo chama-se 'Socras Escape' e o objetivo é libertar o ex-primeiro-ministro da prisão.

O jogo desenvolve-se no Tribunal e na cidade de Évora, onde o ex-primeiro-ministro se encontra detido, e é inspirado em José Sócrates, embora este nome nunca seja usado. "Este é um divertido jogo sobre a história de um advogado que quer libertar o seu prisioneiro favorito", explica a MOBAPE, empresa de Barcelos que criou a aplicação. "Em todo o lado, os advogados usam todos os métodos ao seu dispor para libertar os seus clientes quando detidos.

Neste caso, o advogado terá que entregar uma sequência de Habeas Corpus para ter acesso à chave que poderá libertar o prisioneiro, tendo depois que lhe entregar a chave ultrapassando o juiz que tudo fará para impedir que isso aconteça", refere a empresa minhota.

No jogo, o utilizador encarna a pele de um advogado que tenta, nível após nível, libertar o antigo governante. "Ajuda o advogado a libertar o seu prisioneiro no menor tempo possível, não te esquecendo de lidar com a jornalista que tenta cobrir a notícia", conclui a MOBAPE.

Fonte: http://www.cmjornal.xl.pt/nacional/detalhe/jogo_goza_com_prisao_de_socrates.html

sexta-feira, 22 de maio de 2015

Aluno de medicina é suspenso após brincadeira com cadáver

Ele foi suspenso por seis meses pela Universidade da República do Uruguai.

Jovem levou cadáver em brincadeira com seus companheiros de residência.

Aluno de medicina é suspenso após brincadeira

com cadáver no Uruguai (Foto: Arquivo/Reuters)

com cadáver no Uruguai (Foto: Arquivo/Reuters)

Um estudante de medicina foi suspenso por 6 meses pela Universidade da

República do Uruguai na quinta-feira (21) por usar o corpo de uma pessoa

recém-falecida para fazer uma brincadeira com seus companheiros de

residência.

O decano da Faculdade de Medicina, Fernando Tomasina, disse à Agência

Efe que um grupo de alunos que estava prestes a terminar a residência no

Hospital de Clínicas de Montevidéu se reuniu na sala dos médicos para

uma pequena comemoração, com a presença de bebidas alcóolicas, para

celebrar o fim do processo.

Após a festa, os alunos teriam ido dormir. Um deles, no entanto, quis

fazer uma brincadeira com seus companheiros e levou o corpo de uma

pessoa recém-falecida para o lugar onde estava o grupo.

Tomasina afirmou que a atitude foi repreendida pelos demais estudantes

imediatamente. Uma enfermeira que estava de plantão devolveu o cadáver

ao necrotério minutos depois do incidente, segundo uma investigação

sobre o caso feita pelo hospital.

A universidade decidiu suspender o aluno até que o incidente seja

julgado. Os demais estudantes também receberam suspensões de 30 dias por

terem ingerido bebidas alcóolicas enquanto faziam plantão.

Faltavam três meses para que os futuros médicos terminassem seus

estudos. O estudante que levou o corpo ao local onde os amigos dormiam

poderá pegar seu diploma só 2016 e ainda espera a decisão de um comitê

que avaliará a gravidade de seus atos.

"O conselho quer dar uma mensagem clara sobre os cuidados que os alunos

têm que ter devido à responsabilidade como médicos e ao retrospecto da

faculdade em formar excelentes profissionais", disse o decano, afirmando

que não sabe se os familiares do morto farão algum tipo de denúncia

sobre o incidente.

Fonte: http://g1.globo.com/planeta-bizarro/noticia/2015/05/aluno-de-medicina-e-suspenso-apos-brincadeira-com-cadaver-no-uruguai.html

quinta-feira, 21 de maio de 2015

Homem entra em igreja e ataca imagem de cristo

Os casos de vandalismo contra imagens católicas estão se tornaram comuns e intrigando a comunidade cristã brasileira. Dessa vez o crime aconteceu dentro da Catedral de Santa Luzia, no centro de Mossoró (RN), quando um homem empunhando uma marreta golpeou uma imagem de Jesus.

O homem que ainda não foi identificado entrou na igreja na manhã do último sábado (16) e atacou a imagem que representa Cristo morto e sepultado na cripta logo após a crucificação.

Os golpes de marreta quebraram o vidro da cripta e deixou marcas na cabeça da imagem. Os fiéis que estavam na igreja conseguiram impedir que o homem destruísse toda a imagem, mas não conseguiram contê-lo.

“Tinham cinco, seis pessoas no máximo. Elas conseguiram impedir que ele causasse um estrago maior, mas não puderam segurar o homem”, disse o sargento Valdo Caetano, do 2º Batalhão da PM.

Agora a polícia vai investigar o autor do ato de vandalismo. “Pelas imagens das câmeras de segurança da igreja, vai ser possível identificá-lo. Agora estamos tentando encontrá-lo”.

Vale lembrar que o artigo 208 do código penal brasileiro torna crime vilipendiar publicamente ato ou objeto de culto religioso, quem for condenado por este crime pode ficar de um mês a um ano na cadeia, ou receber multa.

Fonte: http://portugalmisterioso.blogspot.pt/2015/05/homem-entra-em-igreja-e-ataca-imagem-de.html

Nova falha no Safari pode levar a ataques de phishing

Os browsers sempre foram um ponto de falha nas questões de segurança.

Estão mais expostos a ataques externos do que qualquer outra aplicação e

por isso é muito mais normal surgirem falhas e problemas de segurança.

A mais recente falha descoberta vem dos lados da Apple e afecta o seu

browser, em qualquer uma das versões. O Safari tem um comportamento

anormal que pode expor os seus utilizadores a ataques de phishing e a

vários tipos de malware.

A mais recente falha descoberta vem dos lados da Apple e afecta o seu

browser, em qualquer uma das versões. O Safari tem um comportamento

anormal que pode expor os seus utilizadores a ataques de phishing e a

vários tipos de malware.

A falha em causa é muito simples de ser entendida e deixa expostos os

utilizadores do Safari, ao mostrar-lhes na barra de endereço informação

que na verdade não é correcta.

Há algum tempo que uma alteração na barra de endereço da maioria dos

browsers deixou de apresentar aos utilizadores o endereço completo e

passou a limitar-se a apresentar apenas o domínio principal. Esta

mudança prende-se com uma simplificação na utilização do browser e da

informação que é apresentada ao utilizador.

Um grupo de investigadores descobriu agora uma falha que pode ser

explorada no Safari e que consegue enganar os utilizadores, mostrando na

barra de endereço um site e apresentando na janela conteúdos de outro.

A falha está espalhada a todas a versões recentes do Safari, quer no

OSX quer no iOS, não deixando qualquer utilizador imune a este problema.

Para já é ainda uma simples prova de conceito e que mostra a

possibilidade de ser explorada para enganar os utilizadores, levando-os a

pensar que estão num determinado site, quando na verdade estão a aceder

a outro, adulterado e preparado para enganar os utilizadores e as suas

máquinas.

Os investigadores que descobriram a falha em causa criaram um site onde qualquer utilizador do Safari pode ver o problema em funcionamento e aperceber-se do mesmo.

O processo de exploração desta falha inicia-se quando o utilizador

carrega uma determinada página fidedigna. De imediato a informação é

apresentada no browser, sendo de seguida iniciado o processo de

carregamento de uma página maliciosa.

O acesso à página de testes revela que o processo não é ainda

perfeito e que, por exemplo, no Safari do iPad notam-se saltos e a

mudança de site. Outras versões do Safari têm um comportamento mais

discreto e que pode perfeitamente enganar o utilizador.

A Apple ainda não emitiu qualquer nota sobre este problema e deverá

estar já a tratar de o resolver, esperando-se para breve o lançamento de

uma correcção para o Safari.

quarta-feira, 20 de maio de 2015

Hacker consegue controlar avião e incliná-lo

Especialista em segurança informática seguia a bordo do aparelho e foi detido pelo FBI

Um especialista norte-americano em segurança informática conseguiu

aceder remotamente aos comandos de um avião alterando a trajetória,

segundo o FBI.

Um especialista norte-americano em segurança informática conseguiu

aceder remotamente aos comandos de um avião alterando a trajetória,

segundo o FBI.

O hacker, que estava a bordo do aparelho quando se deu o incidente, tinha sido proibido de voar pela United Airlines depois de ter feito publicações na rede social Twitter, em jeito de brincadeira, em que dizia ser capaz de aceder aos sistemas de voo de um avião.

Chris Roberts admitiu ao FBI que invadiu entre "15 a 20 vezes" os sistemas internos dos Boeing 737, 757 e Airbus A-320, ligando um cabo da caixa eletrónica do avião, que se encontrava debaixo do banco onde seguia, ao computador pessoal e assim aceder aos comandos.

Nesta última "invasão", Roberts, que através de software obtinha informações do cockpit sobre o tráfego aéreo, fez com que o avião se inclinasse para o lado.

Apesar das provas encontradas, o hacker não foi acusado de qualquer crime.

Fonte: http://www.tvi24.iol.pt/internacional/chris-roberts/hacker-controlou-aviao-e-fe-lo-voar-para-o-lado

quinta-feira, 7 de maio de 2015

Fã enlouquecido atira açúcar ao cantor do Maroon 5, Adam Levine

Apesar de não ser o meu técnico preferido do The Voice Americano – amo, de paixão, Blake Shelton – tenho lá minha simpatia por Adam Levine, vocalista do Maroon 5. O cantor é uma gracinha, mas dá mostra de que tem o ego bem massageado – traduzindo: se acha! Pois um fã – será mesmo que foi um fã? – resolveu levar, literalmente, a letra de uma música do bonitão, Sugar, ao pé da letra. Adam foi “atacado” pelo maluco durante a chegada ao estúdio do programa Jimmy Kimmel Live!, em Los Angeles, nesta quarta-feira.

O homem atirou açúcar no rosto do cantor. Sim!!! Na música, Adam canta: “Preciso de doçura em minha vida; O seu açúcar; Sim, por favor; Por que você não vem jogar em mim”.

Adam ficou visivelmente irritado com a “brincadeira”. Na saída do encontro com os fãs, atirou a blusa suja no chão e continuou a caminhada só com sua camiseta branca. Imediatamente, o rapaz foi detido pelos seguranças do cantor e encaminhado para a delegacia pelos policiais. Segundo o site TMZ, ele deverá responder criminalmente pela agressão.

De acordo com a revista The Hollywood Reporter, o mesmo homem jogou na semana passada uma pedra no ator Dwayne Johnson, conhecido como The Rock (A Pedra, em tradução para o português). Na ocasião, o suspeito foi detido e liberado em seguida.

Jesus, se essa onda pega, compositores terão que pensar duas vezes antes de escolher as palavras que darão forma – e nome – para suas canções.

Fonte: http://wp.clicrbs.com.br/napontadalingua/2015/05/07/fa-enlouquecido-joga-acucar-no-cantor-do-maroon-5-adam-levine/?topo=52%2c2%2c18%2c%2c284%2c77

quarta-feira, 6 de maio de 2015

"Ídolos" - Ridicularização de candidato gera polémica na Internet

Em comunicado, a SIC e a produtora do programa lamentaram o que aconteceu.

No último domingo, uma actuação nos “Ídolos”, da SIC,

incendiou as redes sociais. Tudo aconteceu quando um candidato cantou

um tema de Rihanna e a produção colocou um efeito que ridicularizava o

tamanho das orelhas do jovem.

No último domingo, uma actuação nos “Ídolos”, da SIC,

incendiou as redes sociais. Tudo aconteceu quando um candidato cantou

um tema de Rihanna e a produção colocou um efeito que ridicularizava o

tamanho das orelhas do jovem.

O efeito usado pela produção gerou uma onda de contestação no Twitter e no Facebook do programa.

Em comunicado, a SIC e a produtora do programa lamentaram o que

aconteceu. "A SIC e a FremantleMedia lamentam o sucedido, pois não foi

sua intenção ferir susceptibilidades.

Como é do conhecimento geral, o

programa Ídolos nesta fase contempla nos seus conteúdos situações nas

quais os seus concorrentes se encontram mais expostos. É dado destaque a

todo o tipo de candidatos, tanto pelo talento demonstrado, como pela

originalidade da situação”.

segunda-feira, 4 de maio de 2015

Claques invadem em campo e jogo da final acaba em pancandaria

No Campeonato Cearense, Ceará e Fortaleza empataram 2-2 na segunda partida da final do Campeonato Estadual.

Este resultado deu o título ao Fortaleza.

Posto isto a claque entrou no campo para comemorar.

A claque adversária não gostou e deu-se o confronto com bombas e cadeiras que envolveram também a Policia Militar.

domingo, 3 de maio de 2015

Grafiteiro usa drone para pichar outdoor nos Estados Unidos

Nesta semana, um drone foi visto pichando um outdoor da Kalvin Klein nos Estados Unidos. A aeronave não-tripulada era um modelo Phantom, da DJI

e portava uma lata de spray com tinta vermelha. Mesmo com

instabilidade, o drone conseguiu pintar de vermelho o rosto da

modelo Kendall Jenner, que estampava o anúncio, em poucos minutos.

O piloto do drone era o grafiteiro conhecido como Katsu. O artista

já fez outras ações para mostrar o potencial dos drones na pichação e

ganhou destaque no ano passado por equipar uma das aeronaves com uma

lata de spray.

Nesta semana, um drone foi visto pichando um outdoor da Kalvin Klein nos Estados Unidos. A aeronave não-tripulada era um modelo Phantom, da DJI

e portava uma lata de spray com tinta vermelha. Mesmo com

instabilidade, o drone conseguiu pintar de vermelho o rosto da

modelo Kendall Jenner, que estampava o anúncio, em poucos minutos.

O piloto do drone era o grafiteiro conhecido como Katsu. O artista

já fez outras ações para mostrar o potencial dos drones na pichação e

ganhou destaque no ano passado por equipar uma das aeronaves com uma

lata de spray.

A ação de vandalizar o outdoor foi rápida, cerca de um minuto, mas

foi bem trabalhosa, já que estabilizar o drone com uma lata de spray não

é uma tarefa fácil, segundo Katsu. "70% da concentração é em manter o equilíbrio com a superfície dimensionais enquanto você está pintando"

Apesar de ser considerado vandalismo, a ação do artista era apenas

um teste para aprimorar sua técnica de pintura com drones. O artista

disse que está trabalhando para criar um novo drone grafiteiro,

que usará computação visual para ter uma melhor estabilidade e

desempenho. Veja abaixo mais um trabalho do artista usando drones:

Fonte: http://adrenaline.uol.com.br/2015/05/02/34209/grafiteiro-usa-drone-para-pichar-outdoor-nos-estados-unidos

terça-feira, 28 de abril de 2015

Dell aponta para alta nos ataques ao comércio electrónico

A Dell anunciou os resultados de seu Relatório Anual de Ameaças, que identificou o surgimento de novos malwares voltados aos equipamentos usados em pontos de venda e um aumento do tráfego de códigos maliciosos dentro de sites seguros criptografados (https).

O estudo também concluiu que, ao longo do último ano, dobrou o número de ataques a sistemas SCADA (para supervisão e aquisição de dados). “Atualmente, praticamente toda empresa está ciente de que os riscos à segurança da informação existem e que eles podem trazer consequências catastróficos para as organizações”, afirmou em nota o gerente de produtos de segurança da companhia para região da América Latina, Vladimir Alem. “Os ataques têm crescido em volume e em sofisticação e vêm afetando companhias em todo o mundo, independentemente do seu porte ou segmento de atuação. O que mostra que, apesar de terem consciência dos perigos, as empresas ainda não têm tomado contra medidas adequadas para evitar a atuação de cibercriminosos”, acrescenta o executivo.

O estudo também concluiu que, ao longo do último ano, dobrou o número de ataques a sistemas SCADA (para supervisão e aquisição de dados). “Atualmente, praticamente toda empresa está ciente de que os riscos à segurança da informação existem e que eles podem trazer consequências catastróficos para as organizações”, afirmou em nota o gerente de produtos de segurança da companhia para região da América Latina, Vladimir Alem. “Os ataques têm crescido em volume e em sofisticação e vêm afetando companhias em todo o mundo, independentemente do seu porte ou segmento de atuação. O que mostra que, apesar de terem consciência dos perigos, as empresas ainda não têm tomado contra medidas adequadas para evitar a atuação de cibercriminosos”, acrescenta o executivo.

O estudo se baseou em pesquisas realizadas, ao longo de 2014, pelo ranking Dell GRID (Global Response Intelligence Defense) e nos dados de tráfego de rede dos equipamentos Dell SonicWALL. A partir das informações, colhidas em mais de 200 países – incluindo o Brasil -, a empresa mapeou os principais riscos à segurança da informação a que as empresas ficaram expostas no último ano, bem como quais as grandes tendências para 2015.

Ainda segundo a gigante, por muitos anos, as instituições financeiras e outras empresas que lidam com informações sensíveis optaram pelo protocolo web HTTPS, que criptografa as informações compartilhadas. Mais recentemente, sites como Google, Facebook e Twitter passaram a adotar essa prática, em resposta a uma demanda crescente pela privacidade e segurança do usuário. “Inclusive o Google em seu serviço de busca, vem ranqueando positivamente os sites, que usam este tipo de tecnologia”, complementa Vladimir Alem.

Embora essa mudança para um protocolo mais seguro para os sites seja uma tendência positiva, os cibercriminosos têm identificado maneiras de explorar falhas dentro do HTTPS com o objetivo de ocultar códigos maliciosos. Na prática, os criminosos virtuais usam a criptografia para trafegar os malwares e, assim, burlar os firewalls tradicionais. O relatório aponta que os ataques de malware que utilizam sites criptografados já começaram a visar ambientes com grande tráfego de usuários. Como exemplo, em dezembro de 2014, uma página da Forbes foi sequestrada por hackers chineses para distribuir malwares durante três dias.

“Gerenciar ameaças contra o tráfego da web criptografado é complicado. Assim como a criptografia pode proteger informações financeiras ou pessoais sensíveis na web, ela infelizmente também pode ser usada pelos cibercriminosos para proteger um malware”, alerta o Gerente de Produtos, que aconselha: “uma forma de reduzir esse tipo de risco é através de restrições em navegadores de web baseados em SSL, aplicando exceções para aplicações de negócios mais comuns, com o intuito de evitar a perda de produtividade da empresa”.

Dobram ataques a sistemas SCADA.

O relatório aponta para um aumento de 100% nos ataques voltados a sistemas SCADA (para supervisão e aquisição de dados), normalmente usados pela indústria para controlar equipamentos a distância e recolher dados sobre o desempenho dos mesmos. O principal ponto para esse tipo de ataque são as vulnerabilidades geradas por sobrecarga.

Na maior parte dos casos, os ataques tendem a ter uma natureza política, com o intuito de afetar a capacidade de operação de usinas de energia, fábricas e refinarias. Os especialistas em segurança da Dell que elaboraram o relatório apontam que esse tipo de ataque tende a crescer nos próximos anos. “Ainda não vemos regionalmente muitas notícias sobre esse tema, mas, as empresas precisam ficar atentas para esses dados – o número de ataques dobrou em apenas um ano”, finaliza o gerente de produtos de segurança da companhia para região da América Latina, Vladimir Alem.

Fonte: http://www.bitmag.com.br/2015/04/dell-aponta-para-alta-nos-ataques-ao-comercio-eletronico/

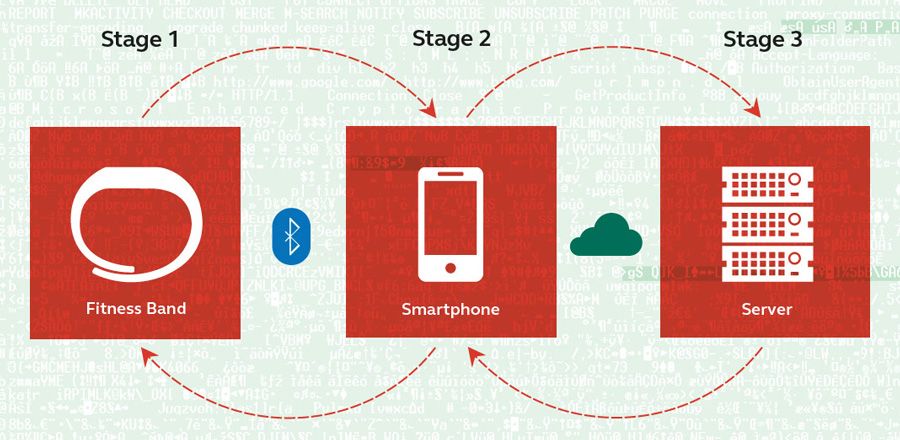

Estudo revela que pulseiras de fitness podem ser atacadas por hackers

A pulseiras de fitness já se tornaram num acessório obrigatório dos amantes das actividades desportivas, que as utilizam para, através da sincronização com o smartphone, acompnahar e comprovar os progressos realizados nos treinos diários.

A pulseiras de fitness já se tornaram num acessório obrigatório dos amantes das actividades desportivas, que as utilizam para, através da sincronização com o smartphone, acompnahar e comprovar os progressos realizados nos treinos diários.

Com o intuito de analisar as vulnerabilidades destes dispositivos, os investigadores da Kaspersky Lab realizaram um teste para verificar se este tipo de wearables podem atacadas pelos cibercriminosos.

A conclusão do estudo não é muito auspiciosa, uma vez que revela que é relativamente simples obter acesso a estes gadgets e conseguir ultrapassar a autentificação para aceder aos dados.

Existe uma ampla variedade deste tipo de wearables e várias aplicações relacionadas que permitem sincronizá-los com o telemóvel, mas serão seguros estes dispositivos? Será o seu legítimo dono o único a ter acesso à informação que estas pulseiras recolhem? Poderão ser atacadas por hackers? Todas estas perguntas foram feitas pelos analistas da Kaspersky Lab, que, através de um método simples, quiseram pô-las à prova.

A maioria delas usa a tecnologia Bluetooth LE para se ligar ao smartphone, o que significa que o modo de conexão é diferente ao usado habitualmente por este sistema e não dispõe de passwords para configuração, já que a maioria destas pulseiras de actividade física não conta com ecrã ou teclado. Além disso, este tipo de braceletes usa o sistema GATT (Generic Attribute Profile), que significa que estes dispositivos têm um conjunto de serviços, cada um com características específicas.

Graças ao teste realizado, descobriu-se que, com um simples código Android SDK, é possível aceder à maior parte dos modelos de pulseiras de fitness que existem no mercado. Em alguns casos, não foi possível obter os dados das características específicas de cada serviço, no entanto, fazendo o teste com dispositivos de outras marcas, foi possível ler estes descritores que, segundo os analistas da Kaspersky, é provável que correspondam aos dados dos utilizadores.

Depois de bem-sucedida a ligação a estes dispositivos, o passo seguinte foi criar uma aplicação para procurar braceletes de actividade física de forma automática. Os resultados não se fizeram esperar. Em pouco mais de seis horas já havia uma ligação feita a 54 dispositivos distintos. Em concreto, durante a experiência, o analista da Kaspersky conseguiu ligar-se, sobretudo, a dispositivos das marcas Jawbone e FitBit, mas também da Nike, Microsoft, Polar e Quans. Tudo apesar de duas supostas limitações que estas braceletes têm: o seu raio de acção que, supostamente é de 50 metros (sendo na verdade muito menor), e um aparelho não se pode ligar a mais do que um telefone de cada vez.

A realidade é que um cibercriminoso têm grandes possibilidades de se ligar a um destes dispositivos seja porque a pulseira não está sincronizada a qualquer smartphone previamente o porque o hacker bloqueia essa conexão e a substitui por outra com o seu terminal. Por sorte, conseguir sincronizar um telemóvel com uma pulseira não significa que se possa aceder directamente aos dados dos utilizadores. Normalmente, é necessária uma autentificação feita a partir da própria bracelete para receber notificações.

Não obstante, não é difícil conseguir esta autentificação. Habitualmente basta que o utilizador pressione um botão da pulseira quando esta vibre, algo que se pode conseguir reiniciando a notificação até que o pressione. Uma vez superado este passo, aceder aos dados do dispositivo é fácil. E, apesar de hoje em dia estas braceletes de fitness não conterem muita informação e a que têm é guardada na nuvem a cada hora, aproximadamente, o risco é evidente.

Após a experiência, as conclusões a que chegaram os analistas da Kaspersky Lab é que é relativamente simples piratear uma destas pulseiras e, apesar de no momento não revelarem informação demasiado útil para os cibercriminosos, no futuro, com dispositivos mais sofisticados, é possível que usem estes dados em seu proveito.

segunda-feira, 27 de abril de 2015

Ataque à Tesla prometia carros de graça

O site e a conta de Twitter da Tesla, juntamente com a de Elon Musk, foram vítimas de hacking. Os cibercriminosos prometiam automóveis gratuitos a quem seguisse contas específicas de Twitter.

Durante o fim de semana, o website e o Twitter da Tesla estiveram sob o controlo do grupo #RIPPRGANG. A conta de Twitter de Elon Musk, CEO da empresa de automóveis elétricos, também foi vítima de ataques de hackers.

Pouco tempo depois de terem tomado posse da conta da rede social da Tesla, os cibercriminosos começaram a enviar mensagens a prometer a oferta de carros a quem seguisse utilizadores específicos ou ligasse para um determinado número de telefone. Esse número pertencia a uma loja de reparação de computadores em Illinois e, de acordo com o Tech Crunch, o objetivo era inundar o espaço comercial com chamadas.

O website da Tesla teve uma mensagem a declarar que tinha sido hackeado pelo mesmo grupo e chegou a ficar offline. A página voltou a estar online múltiplas vezes no fim de semana, mas sempre com a mensagem #RIPPRGANG.

De momento, a situação está resolvida, mas ainda não se sabe se o ataque comprometeu os servidores da Tesla.

Fonte: http://exameinformatica.sapo.pt/noticias/internet/2015-04-27-Ataque-a-Tesla-prometia-carros-de-graca Apanhada a roubar em loja agrediu polícia

Uma mulher de 32 anos foi detida pela PSP de Vila Real depois de ameaçar e agredir um agente da força policial que respondia a uma denúncia de furto numa loja da cidade.

.png) Segundo informou esta segunda-feira a PSP, em comunicado, a suspeita, acompanhada por mais quatro mulheres, entrou numa loja, de onde o grupo terá furtado roupas de criança no valor de 210 euros.

Segundo informou esta segunda-feira a PSP, em comunicado, a suspeita, acompanhada por mais quatro mulheres, entrou numa loja, de onde o grupo terá furtado roupas de criança no valor de 210 euros.Após se ter apercebido do furto, a proprietária da loja perseguiu as mulheres e intercetou a suspeita, que reagiu de forma violenta e agrediu a comerciante.

Nessa altura, um polícia que respondia à denúncia interveio e foi agredido a pontapé e a soco, injuriado e ameaçado pela suspeita, que acabou por ser detida.

A mulher vai agora responder pelo crime de injúria e ameaça a um agente da autoridade.

A arguida, que já está referenciada pelas autoridades por vários episódios de furtos em estabelecimentos, recusou-se a identificar as outras mulheres que terão participado no furto.

No entanto, segundo a Polícia, o seu marido deslocou-se posteriormente à Esquadra de Investigação Criminal onde fez a entrega dos artigos furtados, os quais foram reconhecidos e já devolvidos à proprietária da loja.

Fonte: http://www.jn.pt/PaginaInicial/Justica/Interior.aspx?content_id=4535164

domingo, 26 de abril de 2015

Hackers russos leram emails de Obama

Os emails do presidente dos Estados Unidos, Barack Obama, foram lidos

por hackers russos no ano passado após os sistema de computadores da

Casa Branca ter sido invadido, afirmou o jornal The New York Times neste

sábado.

Os emails do presidente dos Estados Unidos, Barack Obama, foram lidos

por hackers russos no ano passado após os sistema de computadores da

Casa Branca ter sido invadido, afirmou o jornal The New York Times neste

sábado.

No início desse mês, funcionários do governo americano admitiram que

houve um ataque cibernético no ano passado, mas não foi confirmado que o

ação tenha partido da Rússia.

Segundo o jornal, que cita altos funcionários como fonte, o ataque

pode ter sido "mais intrusivo e preocupante" do que o divulgado pelo

governo e os hackers podem estar relacionados ou até mesmo trabalhar

para Moscou.

Os hackers, que também entraram no sistema de computadores do

Departamento de Estado, tiveram acesso aos emails de pessoas de dentro

da Casa Branca, e talvez a de algumas pessoas de fora, que têm

comunicação regular com Obama, disse o The New York Times.

De acordo com as fontes, teria sido a partir dessas contas que os hackers chegaram aos emails enviados e recebidos por Obama.

Os hackers não parecem ter entrado nos servidores que controlam o

tráfego de mensagens do BlackBerry usado pelo presidente americano e a

Casa Branca afirmou que a as redes não foram comprometidas.

Segundo o jornal nova iorquino, não se sabe quantas mensagens de Obama foram lidas e seu email não parece ter sido hackeado.

A maioria das informações sigilosas são passadas a Obama oralmente ou

em papel. Os documentos costumam ser guardados no Salão Oval ou na Sala

da Situação da Casa Branca.

sábado, 25 de abril de 2015

Ataques do grupo Anonymous Portugal continuam

«O grupo Anonymous Portugal anunciou há breves minutos, no seu grupo de Facebook, mais um novo ataque.

Desta vez o alvo foi o site das Águas de Portugal

onde foi alterada a informação da página inicial mas também foram

publicados os dados presentes na base de dados, incluindo passwords.

Os elementos do grupo Anonymous Portugal decidiram “reservar” o dia da liberdade para realizar um conjunto de ataques. Depois dos sites oficiais da Polícia Judiciária

e do Conselho Superior da Magistratura (CSM) e o portal Citius, o grupo

anunciou há breves momentos no seu grupo do Facebook um novo ataque que

desta vez teve como alvo o site das Águas de Portugal.

Lista de Sites que sofreram ataques:

- Águas de Portugal

- Policia Judiciária

- Conselho Superior da Magistratura

- Portal Citius

- Clubemillenniumbcp

quinta-feira, 23 de abril de 2015

Blogueira australiana confessa que nunca teve cancro

Belle Gibson lançou em 2013 "The Whole Pantry", considerado o primeiro aplicativo comunitário sobre o bem-estar, a saúde e a boa comida. Afirmava ter se curado de um cancro com este método.

Segundo a imprensa, o aplicativo que lançou teria sido utilizado pela gigante americana Apple para o seu novo smartwatch.

No ano passado, a jovem, de 23 anos, publicou um livro de receitas, que a editora retirou do mercado em Março, quando começaram a surgir as primeira suspeitas sobre a veracidade da sua história.

Belle Gibson, que tem um filho, confessou numa entrevista à revista Women's Weekly que havia inventado tudo.

"Nada de tudo isso é certo", confessou num artigo intitulado "Minha longa batalha com a verdade".

"Acredito simplesmente que era o que deveria fazer. Acima de tudo, quero que as pessoas digam: está bem, é humana", declarou sobre a sua revelação.

As dúvidas sobre as receitas milagrosas de Belle Gibson começaram a surgir em Março por ter incumprido a sua promessa de doar para acções beneficentes 300 mil dólares australianos (216 mil euros, 231 mil dólares) dos seus direitos de autor. Alguns de seus amigos começaram então a questionar se toda a história era real.

Todd Harper, funcionário da associação de luta contra o cancro do estado de Victoria, apelou os pacientes a desconfiar dos tratamentos muito milagrosos.

O jornal australiano Women's Weekly consultou médicos, que sugerem que a blogueira poderia sofrer de síndrome de Munchhausen, caracterizada pela invenção de doenças para chamar a atenção.

Fonte: http://www.portalangop.co.ao/angola/pt_pt/noticias/internacional/2015/3/17/Blogueira-australiana-confessa-que-nunca-teve-cancro,6e992cdf-cd1b-4bdc-9959-8f49603ec421.html

Subscrever:

Mensagens (Atom)